Seguridad

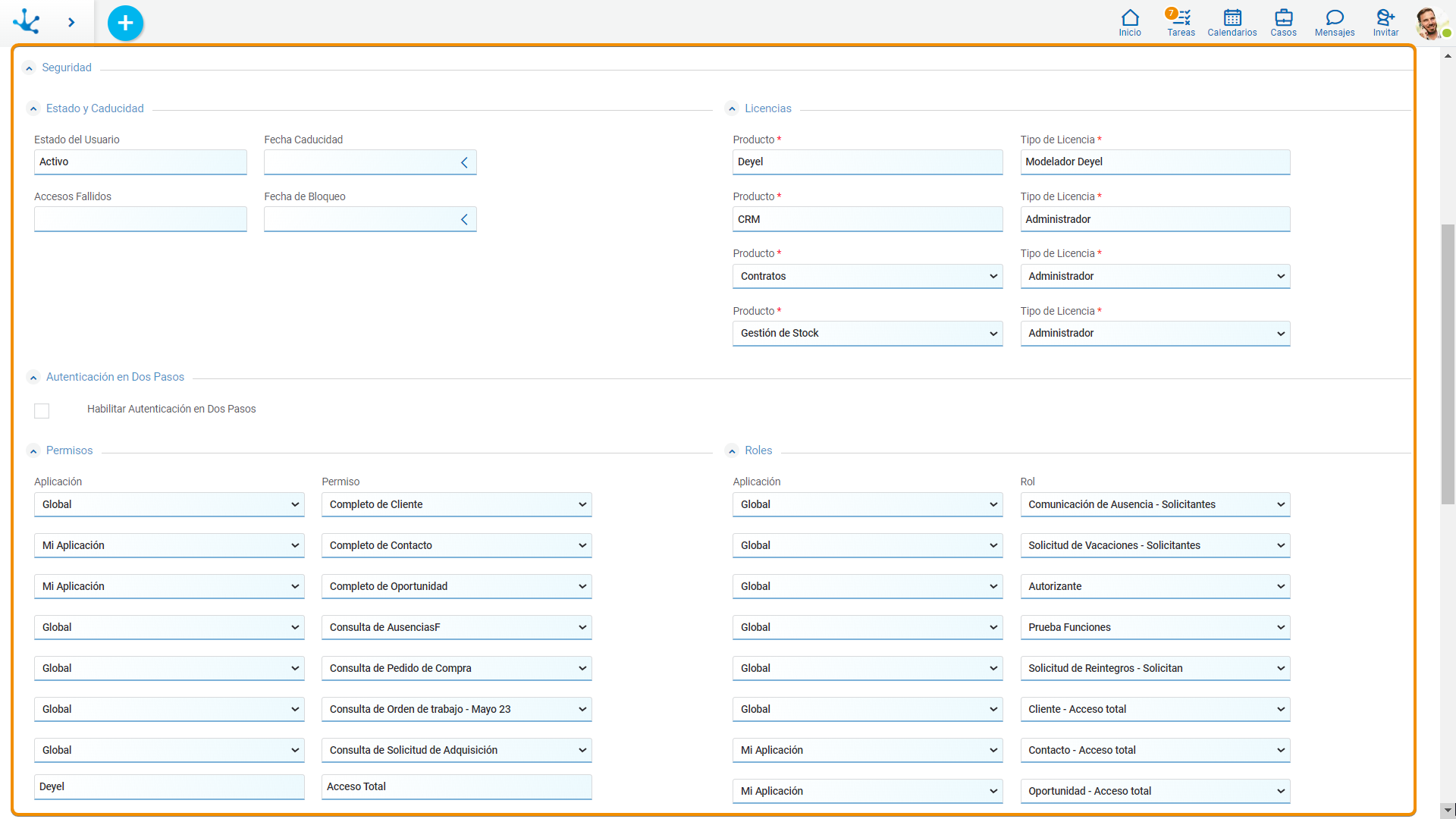

La sección de propiedades de seguridad contiene información referida al estado del usuario, a las licencias de los productos que tiene instalados en el ambiente, a sus permisos de acceso. a los roles de los que forma parte y a la autenticación en dos pasos, si decidió implementarla.

Un asterisco "*" en la etiqueta indica que la propiedad es obligatoria.

Propiedades

Estado y Caducidad

Estado del Usuario

Indica si el usuario está activo o no.

Un usuario inactivo no puede ingresar al ambiente ya que su cuenta se encuentra desactivada.

Fecha de Caducidad

La cuenta del usuario es desactivada automáticamente cuando la fecha ingresada en esta propiedad es alcanzada. Esta inactivación automática no utiliza el esquema de delegación de tareas.

Esta propiedad puede ser utilizada cuando la autenticación de usuarios la realiza Deyel.

Accesos Fallidos

Visualiza la cantidad de accesos fallidos por contraseña incorrecta.

Se incrementa cada vez que falla la autenticación del usuario por clave incorrecta y retorna a cero cuando el usuario se autentica correctamente.

Cuando el usuario supera la Cantidad máxima de accesos fallidos su cuenta es bloqueada.

Fecha de Bloqueo

Visualiza la fecha y hora en que se bloquea la cuenta del usuario.

Se utiliza para controlar el Tiempo máximo de bloqueo de la cuenta del usuario.

Licencias

Cada ambiente de Deyel tiene licencias de uso que habilitan la utilización de aplicaciones licenciadas durante un periodo de tiempo y por un cierto número de usuarios.

En esta sección se indica la lista de aplicaciones licenciadas que el usuario puede utilizar y qué tipo de licencia de usuario tiene asignada para hacerlo.

Producto

Indica la aplicación licenciada que el usuario puede utilizar.

Tipo de Licencia

Indica el tipo de licencia de usuario que se le asigna al usuario para usar el producto.

Cuando el uso del doble factor de autenticación está habilitado en el ambiente, se visualiza esta sección.

Si la propiedad configurable Autenticación en dos pasos tiene el valor "Opcional", el usuario puede decidir si utiliza 2FA para autenticarse. En cambio si el valor es "Obligatoria", el usuario debe configurar el uso de 2FA. Cuando el usuario se autentique por primera vez, Deyel le envía un primer código TOTP por email y a su vez genera un código de recuperación de cuenta.

Por seguridad, para evitar el acceso indebido a esta información por parte de una persona no autorizada, se requiere que el usuario confirme su identidad ingresando su contraseña correctamente para desplegar esta información.

Habilitar Autenticación en Dos Pasos

El usuario puede habilitar o deshabilitar el uso de 2FA. Si lo habilita, indica cómo quiere recibir los códigos TOTP, pudiendo elegir cualquiera de las siguientes opciones:

Enviar Códigos a mi Casilla de Correo

Si se selecciona esta opción Deyel envía los códigos de acceso a la cuenta de email del usuario, que se ha informado en el perfil.

Utilizar el Autenticador de Google

Si se selecciona el uso del autenticador de Google, se despliega un panel que indica al usuario como configurar dicha aplicación.

Se puede escanear un código QR o también se puede ingresar una clave que es generada por Deyel.

El usuario debe seguir los pasos indicados y para confirmar que ha instalado y configurado correctamente el autenticador, se le pide que ingrese un código TOTP generado por esa aplicación. Solo cuando el código es verificado correctamente se permite guardar la configuración de uso del autenticador.

Cuando el autenticador ha sido configurado y está en uso, se muestra un icono de configuración junto al campo. Al hacer clic, se accede nuevamente al mismo panel que permite configurar el uso de la aplicación en el mismo u otro dispositivo.

El administrador de seguridad no puede acceder a la configuración de 2FA de un usuario. Unicamente puede deshabilitar el 2FA para contemplar situaciones particulares pero no volver a habilitarlo, solo lo puede hacer el propio usuario.

Código de Recuperación

Cuando el usuario no puede completar su autenticación en dos pasos porque no recibe sus códigos de verificación TOPT, es necesario ofrecer un mecanismo que le permita superar este inconveniente, utilizando un código de recuperación.

Cuando el usuario activa el 2FA se genera un código de recuperación. que puede ser consultado únicamente por el propio usuario. Para visualizar el valor, se debe usar el ícono ![]() .

.

El ícono ![]() permite generar un código de recuperación nuevo, el anterior deja de ser válido.

permite generar un código de recuperación nuevo, el anterior deja de ser válido.

El ícono ![]() permite eliminar el código de recuperación, indicando que no se desea utilizar este mecanismo.

permite eliminar el código de recuperación, indicando que no se desea utilizar este mecanismo.

En la página de inicio, cuando el usuario debe superar el 2FA, puede solicitar el acceso con este código de recuperación.

Si se informa el código correcto, se da por válido el 2FA y el usuario puede ingresar.

Correo de Recuperación de Cuenta

Cuando el usuario no recibe los códigos de verificación TOTP y tampoco recuerda su código de recuperación, se ofrece otro mecanismo para que pueda recibir los códigos de acceso.

El usuario opcionalmente puede registrar una dirección de email alternativa, que debe ser diferente de la cuenta institucional del mismo.

Para verificar que el usuario tiene acceso a la cuenta de email se envía un correo a dicha dirección, que contiene un código de validación TOPT que debe ser ingresado en un campo adjunto.

Cuando se presiona aceptar y hubo alguna modificación en el correo de recuperación, se verifica que el código sea válido. Caso contrario no se permite registrar la cuenta de correo indicada.

Permisos

Se enumeran los permisos de acceso que tiene asignados el usuario. Cada elemento de la lista indica el nombre del permiso y la aplicación a la cual pertenece el mismo.

En las primeras posiciones se visualizan los permisos que el usuario hereda por pertenecer a una unidad organizacional, a un rol o a un puesto laboral. Estos elementos se muestran protegidos y no es posible eliminarlos de la lista. Posicionando el cursor sobre cada elemento, se visualiza desde qué objeto se hereda el permiso.

A continuación de los permisos heredados, se muestran los permisos que se asignaron directamente al usuario. Al crear o modificar el usuario pueden agregarse o eliminarse elementos de la lista.

Primero se elige la aplicación y luego se selecciona el permiso de dicha aplicación que se desea asignar al usuario.

Cuando se asignan permisos de una aplicación licenciada, la misma debe poder ser utilizada por el usuario. Si la aplicación no está disponible en la licencia de uso del ambiente, el permiso se encuentra protegido y es posible eliminarlo de la lista de permisos, pero no modificar el elemento.

El permiso "Administrador de Cuenta" solamente puede ser asignado a un único usuario.

En instalaciones On-Premise de Deyel, este permiso puede ser asignado o quitado a un usuario, por el administrador de seguridad.

En instalaciones Cloud, debe usarse el sitio de Deyel para cambiar el usuario definido como "Administrador de Cuenta".

En toda instalación existe un conjunto de permisos predefinidos que pueden ser asignados a los usuarios.

Roles

Se enumeran los roles que el usuario desempeña. La lista se conforma dinámicamente cuando se accede al perfil del usuario, recuperando los roles donde el usuario o su unidad organizacional son actores. Cada elemento indica el nombre del rol y la aplicación a la cual pertenece.

En las primeras posiciones se visualizan los roles que el usuario hereda por pertenecer a una unidad y a continuación los roles donde el usuario es actor.